Сегодня вам расскажем о безопасности и уязвимости cve-2016-0728, это все для тех кто на этом помешан и следит такими вещами. Этот вопрос подняла одна группа людей, по безопасности и произошло это 14 января 2016 года. Ошибка CONFIG_KEYS, затрагивает ядра в конфигурации. Как большинство пользователей знают, что можно установить приложение для включения и выключения и присутствует это на ядрах Linux, начиная с версии 3.8. Эксплойт позволяет корневой эскалации, менять 32-разрядное целое число на ноль. Точка восприятия утверждает, что "примерно несколько десятков миллионов Linux-компьютеров и серверов и 66% всех Android-устройств, на это не влияет.

Google: Эдриан Людвиг, ведущий менеджер по безопасности android системы, отреагировал, сказав, что этот подвиг был доработан и выпущен с открытым исходным кодом и выдвинули его 20 января. Как всегда возникает много вопросов и давайте о них поговорим.

Что происходит?

Ошибка в ядре Linux (3.8 и выше), дает возможность злоумышленнику получить root доступ на вашем устройстве. Ядро должно быть построено так, чтобы у него было большой колодец ключей и который должен находиться в выключенном состоянии, чтобы сохранить ваше устройство. Как сказать, уровнять все шансы на взлом к нулю. Новая система безопасности берет 4,294,967,296 вычислений на один только цикл. Только представьте себе, эти числа идут круглую дорогу и не когда не останавливаются, как автомат. Как только ваше число достигает 999,999,999, происходит возвращение до нуля. Злоумышленник уже не сможет получить доступ к пространству в качестве " Супер Пользователя".

Стоит ли беспокоиться и устанавливать такие обновления?

Если разобраться на самом деле, то мы всегда должны находиться в режиме беспокойства, так как, какая защита бы не была, умные люди всегда найдут лазейку в уязвимости и получат желаемое. К счастью таких людей или пользователей, не такое большое количество, но все же опасно.

- Рекомендуемая конфигурация ядра для android, не имеет переменную CONFIG_KEYS, а это означает, что выдвинутый новый подвиг не будет иметь не какого эффекта.

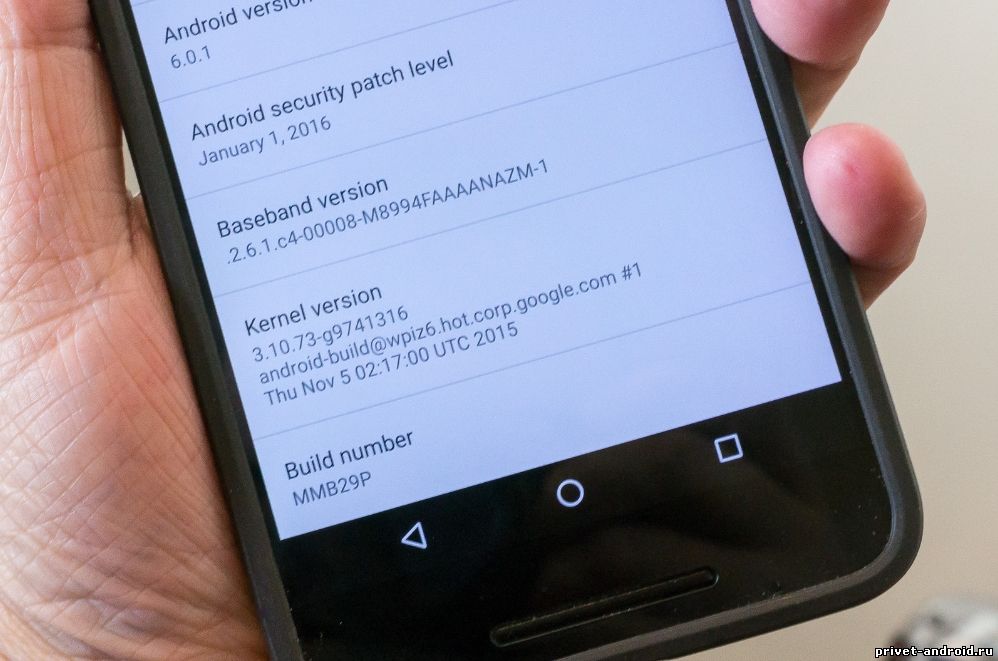

- Все смартфоны Nexus являются не неизменными, по умолчанию эти смартфоны используют стандартные и не включенные конфигурации ядра и специальные колодцы для хранения ключей не включены в ядро самого смартфона.

- Selinux сводит все счеты на нет, только если ваше устройство работает на android 5.0 и выше. Если ваше устройство имеет андроид 5.0 и выше, то вы находитесь под надежной защитой.

- Большое количество мобильных устройств, которые работают на android ниже 5.0 и выше, используют старую версию ядра Linux, не будут затронуты.

Большое количество компьютеров и смартфонов, а так же планшетов подвержены этой уязвимости. Но, как я считаю, что не так просто будет получить доступ к вашему устройству. Не качайте подозрительных файлов и установите на свое устройство антивирус и полностью активируйте его. Желательно приобрести полный пакет антивируса, чтобы он мог обнаружить подозрительные ссылки, файлы и прочие не желательные вирусы.

Что мне делать?

Это был описан, только один способ из тех, которые могут использоваться приложением, при условии - что ваш телефон уязвим тем требования, которые мы описывали выше. Точной безопасности для вашего устройства, не кто не может дать, технологии постоянно развиваются и естественно продвигаются спамеры и взломщики. Ведь существует множество расчетов и именно на этот вы и можете попасться.

Если вы не знаете кому доверять, то мы советуем обезопасить себя хотя бы, установкой с неизвестных источников. Скачивайте из проверенных вами источников или из официального магазина Google Play.

На этом все и спасибо вам за внимание.

Автор: Антон Работаев